EL PORTAL DE AHORRO PARA EMPRESAS

Y PROFESIONALES

Y PROFESIONALES

Atención al cliente

937.127.310

Suscríbete a nuestra newsletter

Artículo relacionado con la sección de Informática y electrónica

Botnet: ¿en qué consiste y cómo defenderte?

Artículo sobre Informática y electrónica publicado por Doiser

En Doiser tenemos expertos en Informática y electrónica que han realizado este artículo para ti. Recuerda que si necesitas un servicio de Informática y electrónica puedes solicitar presupuesto y te pondremos en contacto con hasta 3 empresas para que te hagan un presupuesto sin compromiso.

Solicitar presupuesto

Hoy en día, los ciberdelincuentes emplean tácticas cada vez más sofisticadas. Una de las más habituales consiste en el uso de una botnet para dar soporte a sus actividades delictivas. Lógicamente, tu empresa también puede ser víctima de estas prácticas, por lo que es recomendable que estés informado al respecto y sepas cómo defenderte.

En este artículo te explicaremos en qué consiste esta técnica y qué debes hacer para protegerte. ¡Vamos allá!

¿Qué es una botnet?

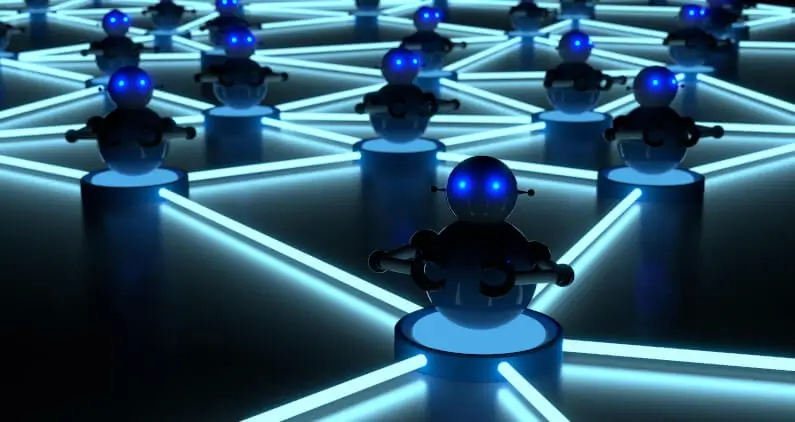

Botnet es un término para denominar a una "red de robots" o, lo que es lo mismo, un grupo de máquinas (computadoras, teléfonos móviles, dispositivos IoT) que pasan a estar controlados por la parte atacante. Este ecosistema de dispositivos infectados puede alcanzar miles de terminales y sirve para respaldar la operativa del hacker.

Por lo general, estos componentes (también conocidos como dispositivos zombi) han sido infectados por malware, y el ciberdelincuente que usa este tipo de ataque se denomina "pastor de bots". Su objetivo es lanzar otras acciones ofensivas a través de esta red.

¿Cómo actúa una botnet?

El pastor de bots pueden usar varias técnicas diferentes para "reclutar" nuevos dispositivos en la botnet, lo que implicará tres fases principales.

- Fase 1: encontrar y explotar vulnerabilidades

El primer paso y, posiblemente el más importante, implica que el pirata informático busque y encuentre vulnerabilidades en el comportamiento de un usuario humano, una aplicación, software, un sitio web, etc. El objetivo de este paso es encontrar formas para tomar el control de un dispositivo.

Cualquier vulnerabilidad puede estar expuesta a una infección de malware. Si se da por omisión humana, el atacante puede enviar el programa malicioso a través de un correo electrónico o lanzar una acción de phishing. También puede aprovechar una vulnerabilidad sin parchear en una aplicación o un sistema operativo.

- Fase 2: infección real de malware

En esta fase, el dispositivo está infectado por malware, por lo que ahora está bajo el control del pastor de bots. La infección puede ocurrir de dos formas diferentes:

- Pasiva: la infección ocurre sin la ayuda de usuarios humanos. Por ejemplo, cuando la infección tiene lugar debido a la explotación de una vulnerabilidad de software.

- Activa: la infección se da después de que el usuario humano realice una determinada acción, como descargar un archivo adjunto de correo electrónico o hacer clic en un enlace en un sitio web ya infectado.

- Fase 3: tomando el control del dispositivo comprometido

La tercera y última fase consiste en que el pastor organiza los dispositivos infectados en una red, la botnet, y realiza las configuraciones necesarias para que cada uno de estos dispositivos se pueda administrar de forma remota a través de un servidor.

El hacker repetirá estas tres fases con muchos dispositivos para hacer crecer el tamaño de la red, que podría incluir miles y hasta millones de dispositivos

¿Cómo protegerse?

En materia de ciberseguridad, este tipo de infraestructuras son frecuentes en los ataques a empresas. Por ello, es importante que sepas cómo protegerte y qué prácticas pueden ofrecerte el blindaje que necesitas. ¿Empezamos?

- Actualiza lo antes posible

Debes actualizar tu sistema operativo, aplicaciones y soluciones de software tan pronto como las actualizaciones estén disponibles. Los parches de seguridad existen por una razón, y la mayoría de los proveedores publican las vulnerabilidades conocidas tan pronto como se reparan. De este modo, si no has actualizado tu sistema cuando los piratas informáticos se enteran de las vulnerabilidades, este puede convertirse en una puerta de entrada para los pastores de bots.

Si no es posible configurar actualizaciones automáticas en todos tus sistemas operativos por una razón u otra, programa actualizaciones periódicas al menos una vez a la semana. Además, actualiza los dispositivos de hardware obsoletos que ya no reciben actualizaciones de sus fabricantes.

- Educa a tus usuarios y empleados para evitar ataques de phishing

Informa a tus usuarios, empleados o cualquier otro factor humano sobre cómo evitar los ataques de phishing. En este sentido, conviene evitar por completo descargar archivos adjuntos de correo electrónico a menos que se esté 100 % seguro de la identidad del remitente. Se debe investigar y verificar cuidadosamente la dirección de correo electrónico antes de hacer clic en cualquier archivo.

- Utiliza contraseñas seguras y únicas

Utiliza siempre contraseñas seguras (complejas) para todas tus cuentas y las de tus empleados, incluidas las cuentas de administrador en todos los dispositivos que se conectan a otros dispositivos o directamente a Internet. Asimismo, asegúrate de que las contraseñas sean únicas para una sola cuenta.

- Servicio AntiBotnet de INCIBE

Cuando se trata de seguridad informática contra redes de bots, el INCIBE ofrece en la Oficina de Seguridad del Internauta un servicio AntiBotnet en colaboración con operadores de Internet o a través de herramientas online. Puedes consultar toda la información en este enlace.

Hasta aquí nuestro resumen sobre qué es una botnet y cuáles son las acciones básicas que están en tu mano para evitar que tus equipos terminen formando parte de una. Como ves, la prevención es vital y hay muchas cosas que están en tu mano para reducir los riesgos al mínimo.

De todas formas y para tener la total seguridad de que estás completamente protegido, siempre recomendamos que pidas ayuda a una empresa de ciberseguridad como las que encontrarás en nuestro portal. Sus expertos analizarán tus sistemas y diseñarán un plan te prevención a medida con el que blindar tus dispositivos antes cualquier tipo de ataque informático. Pídeles presupuesto sin compromiso y cuenta con la mejor defensa posible contra los ciberdelincuentes.

Servicios más demandados

En Doiser encontrarás todo lo que necesites para tu empresa, pero estos son los servicios TOP del momento